在數(shù)字化浪潮席卷全球的今天,勒索軟件已成為懸在企業(yè)頭頂?shù)摹斑_摩克利斯之劍”。安全領(lǐng)域?qū)<襾喰虐踩ㄟ^深入剖析多起攻擊案例,揭示了勒索軟件并非無跡可尋,其攻擊路徑往往有章可循。更重要的是,研究指出:企業(yè)安全建設(shè)并非一味追求“高配置、全武裝”,精準、分層的防御策略往往比盲目投入更具實效。

一、勒索軟件的典型攻擊路徑揭秘

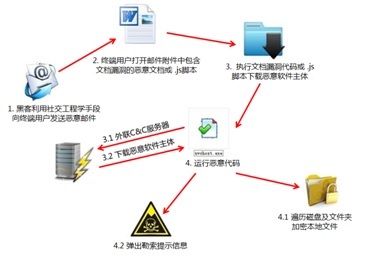

亞信安全的研究顯示,勒索軟件的攻擊鏈通常呈現(xiàn)高度程式化特征,主要可歸納為以下幾個關(guān)鍵階段:

- 初始入侵:攻擊者多利用釣魚郵件、漏洞利用(尤其是未修補的公開漏洞)、弱口令或暴露在公網(wǎng)的脆弱服務(wù)(如RDP)作為突破口。這是整個攻擊的“起點”。

- 橫向移動與權(quán)限提升:一旦進入內(nèi)網(wǎng),攻擊者會利用內(nèi)網(wǎng)探測工具、密碼抓取等手段,在企業(yè)網(wǎng)絡(luò)內(nèi)部橫向移動,并嘗試提升至域管理員等高權(quán)限賬戶,以控制更多關(guān)鍵資產(chǎn)。

- 數(shù)據(jù)竊取與加密準備:在部署加密程序前,越來越多的攻擊者會先進行數(shù)據(jù)竊取(雙重勒索),并細致地關(guān)閉安全軟件、刪除備份,為最終“收割”掃清障礙。

- 載荷部署與加密執(zhí)行:勒索軟件主程序被激活,對文件進行加密,并留下勒索信,完成攻擊閉環(huán)。

二、防御誤區(qū):盲目“豪配”未必帶來安全

面對如此威脅,許多企業(yè)的第一反應(yīng)是加大安全投入,采購最先進的設(shè)備與解決方案。亞信安全專家指出,這是一種常見的認知誤區(qū)。

- 技術(shù)堆砌不等于能力疊加:采購多種頂級安全產(chǎn)品,若缺乏有效的整合、策略調(diào)優(yōu)與專業(yè)運營,反而可能因規(guī)則沖突、警報疲勞導(dǎo)致防御體系失效。

- 忽略基礎(chǔ),高樓難穩(wěn):許多攻擊之所以成功,根源在于未及時修補的高危漏洞、松懈的賬號口令管理、缺失的員工安全意識培訓(xùn)等“基礎(chǔ)性問題”。這些問題無法單純通過購買昂貴設(shè)備來解決。

- 成本與風(fēng)險的不匹配:對于許多中小企業(yè)或特定行業(yè)用戶,其數(shù)據(jù)價值與面臨的威脅等級,可能并不需要一套“航母級別”的安全體系。盲目追求“全明星配置”會造成巨大的資源浪費,并可能因維護復(fù)雜而引入新的管理風(fēng)險。

三、構(gòu)建精準有效的防御體系:從“路徑”入手

基于對攻擊路徑的理解,企業(yè)應(yīng)轉(zhuǎn)向構(gòu)建精準、分層的防御體系:

- 強化入侵起點防護:這是性價比最高的環(huán)節(jié)。嚴格落實補丁管理、強制多因素認證、部署可靠的郵件網(wǎng)關(guān)與終端防護、并對員工進行持續(xù)的安全意識教育,能阻斷大部分初始入侵嘗試。

- 阻礙橫向移動:通過網(wǎng)絡(luò)分段(微隔離)、最小權(quán)限原則、監(jiān)控異常內(nèi)網(wǎng)連接(尤其是SMB、RDP等協(xié)議),可以極大增加攻擊者在內(nèi)部移動的難度與成本。

- 保護核心資產(chǎn)與數(shù)據(jù):對關(guān)鍵服務(wù)器、數(shù)據(jù)庫實施更嚴格的訪問控制,并確保備份的離線、異地保存且定期測試可恢復(fù)性。這是應(yīng)對加密勒索的最后防線。

- 建立監(jiān)測與響應(yīng)能力:部署EDR、NDR等檢測響應(yīng)工具,并建立或利用SOC團隊/服務(wù),爭取在攻擊鏈的早期階段(如橫向移動時)發(fā)現(xiàn)并遏制威脅,而非等到加密發(fā)生后才察覺。

****

亞信安全的分析清晰地表明,勒索軟件防御是一場“不對稱戰(zhàn)爭”。企業(yè)無需也無能力在每一個技術(shù)點上都與攻擊者進行“軍備競賽”。真正的智慧在于,深刻理解攻擊者的慣用路徑,將有限的資源精準投入到能最大化提升攻擊者成本、保護自身核心資產(chǎn)的環(huán)節(jié)上。從夯實基礎(chǔ)安全衛(wèi)生開始,構(gòu)建一個可見、可管、可防、可控的縱深防御體系,遠比簡單地追求安全設(shè)備的“豪華配置”更為重要和有效。安全建設(shè),重在適配與精準,而非奢華與堆砌。